Gestionar los parámetros de autenticación

A partir del 11 de mayo de 2026, en Actito solo se admitirá el método de autenticación de dos factores (2FA) mediante aplicación móvil.

- Los métodos de 2FA por correo electrónico y SMS ya no se podrán configurar.

- Los usuarios y las licencias que ya estén configurados con estos métodos podrán conservarlos temporalmente para preparar la transición.

- Una vez desactivados, los métodos por correo electrónico o SMS no podrán reactivarse.

👉 Si tiene alguna pregunta o necesita ayuda con la migración, póngase en contacto con nuestro servicio de asistencia.

La autenticación de dos factores mediante SMS o correo electrónico ya mejora la seguridad en comparación con una simple combinación de usuario/contraseña. Sin embargo, estos métodos presentan vulnerabilidades:

- SMS: Pueden ser interceptados o desviados mediante técnicas como el SIM swapping, donde un atacante toma el control de su número para recibir sus códigos.

- Correos electrónicos: Siguen expuestos a ataques de phishing o al hackeo de su cuenta de correo.

En estos casos, el segundo factor ya no cumple su función protectora.

Al optar por una aplicación dedicada (como Google Authenticator, Microsoft Authenticator u otra solución confiable), reduce significativamente el riesgo de suplantación de identidad. Estas aplicaciones generan códigos localmente en su dispositivo, sin depender de canales externos vulnerables.

Para obtener más información, consulte la guía de la ANSSI (Agencia Nacional de Seguridad de los Sistemas de Información) sobre autenticación multifactor y gestión de contraseñas (en francés).

Los parámetros de autenticación son una preocupación importante para la seguridad de las cuentas de usuario, especialmente para garantizar la protección de los datos privados en el marco del RGPD.

El uso exclusivo de contraseñas se considera obsoleto, por lo que Actito permite a los usuarios "Administradores" de una licencia definir factores de autenticación adicionales.

Esto se hace a través de la aplicación "Autenticación" en el portal de Configuración de la licencia.

Configuración de la página de inicio de sesión

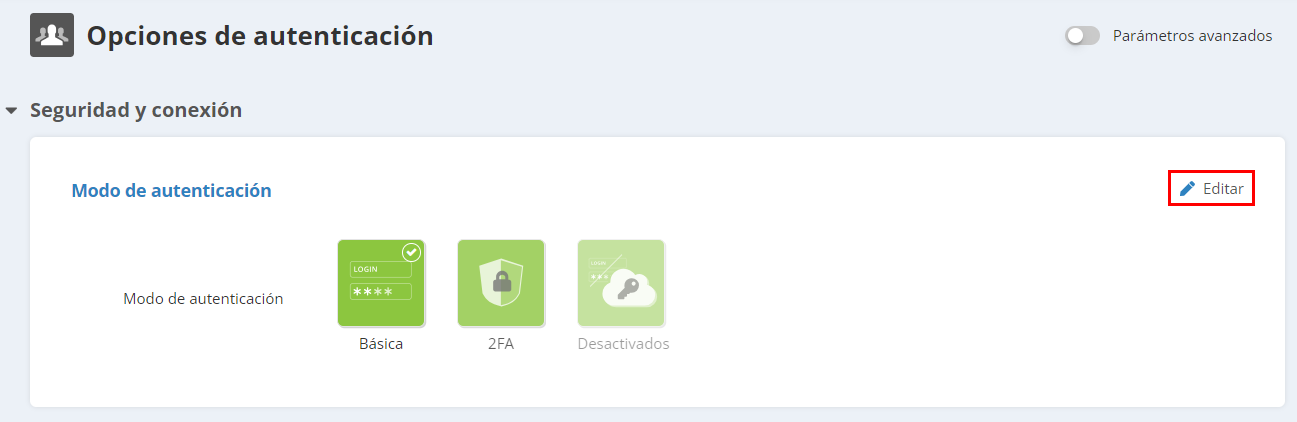

Para elegir el modo de autenticación de la página de inicio de sesión, haga clic en "Editar" en la esquina superior derecha.

Esto permite al administrador elegir uno de los 3 modos de autenticación posibles.

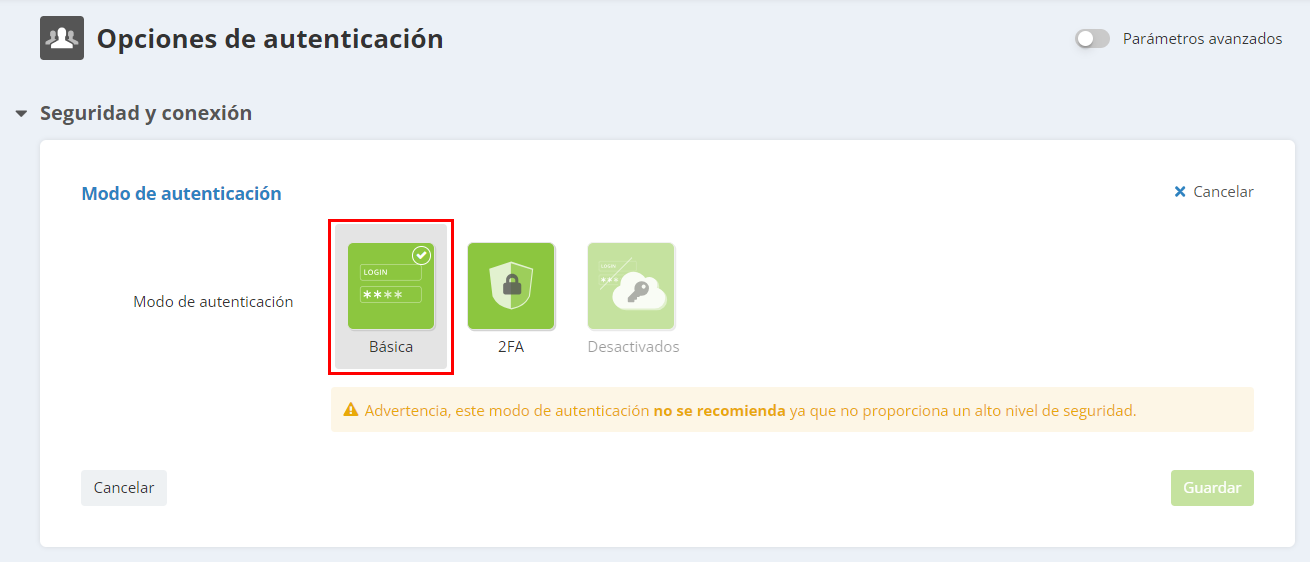

Básica

El modo de autenticación básica es el proceso estándar para iniciar sesión utilizando un nombre de usuario y una contraseña.

La contraseña debe tener al menos 12 caracteres de longitud y debe incluir 3 tipos diferentes de caracteres entre:

-

mayúsculas

-

minúsculas

-

números

-

caracteres especiales

Sin embargo, este método no se recomienda porque no se considera lo suficientemente seguro en comparación con otros.

De hecho, las contraseñas pueden ser comprometidas (phishing, uso repetido de la misma contraseña, ...) en cuyo caso el método básica no proporciona garantías adicionales.

Por razones de seguridad, la autenticación de dos factores se habilita automáticamente al crear una nueva licencia.

Los administradores tienen la opción de desactivarla, pero no se recomienda.

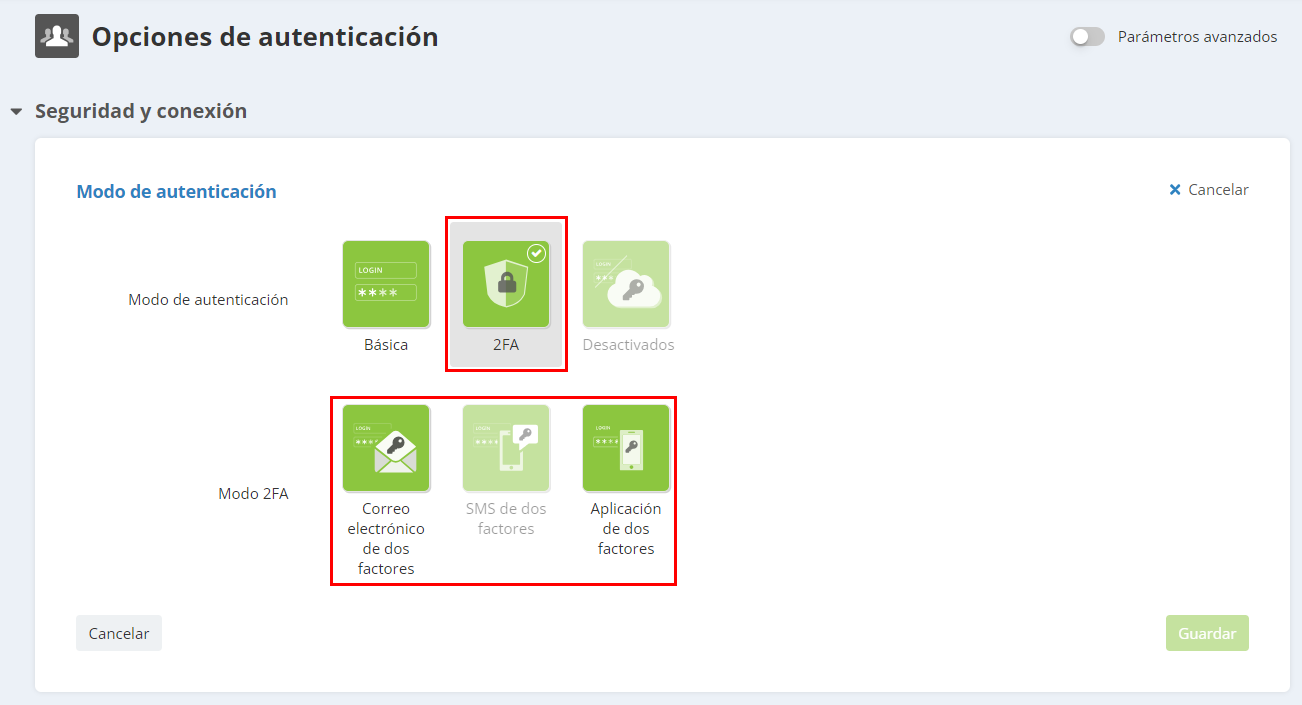

Autenticación de dos factores (Correo electrónico, SMS o aplicación móvil)

El concepto de autenticación de dos factores (o 2FA por "Autenticación de dos factores") consiste en multiplicar las pruebas requeridas para permitir que un usuario inicie sesión.

Para que sea efectiva, el método de autenticación debe combinar dos factores de naturaleza diferente:

-

Algo que el usuario sabe: el principio es el mismo que para la autenticación de un solo factor clásica. Es la contraseña.

-

Algo que el usuario posee: un código enviado a un medio de comunicación propiedad del usuario. Este código de validez temporal debe ingresarse para iniciar sesión.

Tienes tres opciones para enviar el código:

2FA por correo electrónico (solo configuraciones existentes)

Por motivos de seguridad, la autenticación de dos factores (2FA) por correo electrónico ya no se puede activar en nuevas licencias ni usuarios. No obstante, las licencias y los usuarios ya configurados pueden seguir utilizándola temporalmente para preparar la migración a la autenticación de dos factores (2FA) mediante aplicación móvil

El código se enviará a la dirección de correo electrónico asociada con la cuenta de usuario. Dado que recomendamos encarecidamente crear cuentas de Actito basadas únicamente en una dirección de correo electrónico profesional, cualquier persona que necesite iniciar sesión en su licencia podrá recuperar fácilmente el código de su bandeja de entrada profesional.

Dado que se requiere una dirección de correo electrónico para crear cualquier usuario, no se solicitan requisitos adicionales para activar el 2FA por correo electrónico. Sin embargo, esto implica que el envío del código estará asociado con el mismo recurso que el procedimiento de recuperación de contraseña.

2FA por SMS (solo configuraciones existentes)

Por motivos de seguridad, la autenticación de dos factores (2FA) por SMS ya no se puede activar en nuevas licencias ni usuarios. No obstante, las licencias y los usuarios ya configurados pueden seguir utilizándola temporalmente para preparar la migración a la autenticación de dos factores (2FA) mediante aplicación móvil

El código se enviará por SMS a un número de teléfono móvil asociado con la cuenta de usuario. De esta manera, solo una persona que tenga el teléfono podrá iniciar sesión en la licencia. Dado que los teléfonos móviles generalmente se mantienen con uno mismo todo el tiempo, esto permite implementar una seguridad sólida sin causar inconvenientes a los usuarios.

Para habilitar la autenticación de dos factores a través de SMS, se debe proporcionar un número de teléfono móvil válido para cada usuario.

El administrador de licencias puede agregar usuarios existentes a través de la aplicación "Gestionar usuarios".

Cada nueva cuenta de usuario debe tener un número de teléfono móvil válido.

2FA a través de la aplicación móvil

El código se encuentra en la aplicación móvil de autenticación previamente instalada en el teléfono del usuario. Todas las aplicaciones móviles de autenticación (Google Authenticator, Sophos, etc.) son compatibles con el 2FA a través de la aplicación móvil de Actito.

El 2FA a través de la aplicación móvil es más seguro que el 2FA a través de correo electrónico y SMS, ya que no requiere recibir un código por correo electrónico o SMS. Sin embargo, el usuario debe configurar previamente una aplicación móvil de autenticación para poder iniciar sesión. Además, dado que este método de autenticación no depende de la entrega de códigos, no puede haber retrasos en la recepción del código.

En el primer inicio de sesión, el usuario deberá escanear un código QR a través de la aplicación de autenticación con su teléfono móvil. Luego, tendrá acceso a un código de un solo uso. En sus inicios de sesión posteriores, el usuario no necesitará escanear más códigos QR. Solo necesitará acceder a su aplicación móvil de autenticación para obtener la contraseña y proporcionarla en la página de inicio de sesión de la licencia de Actito.

En su aplicación de autenticación, la clave se llamará "login@licence".

Si tiene varias licencias con el mismo nombre en diferentes entornos (por ejemplo, en TESTING), le recomendamos cambiar el nombre de la clave en consecuencia. En la mayoría de las aplicaciones, simplemente mantenga presionada la clave para acceder al botón "editar". De hecho, algunas aplicaciones no permiten tener 2 claves con el mismo nombre.

Restablecimiento de su token

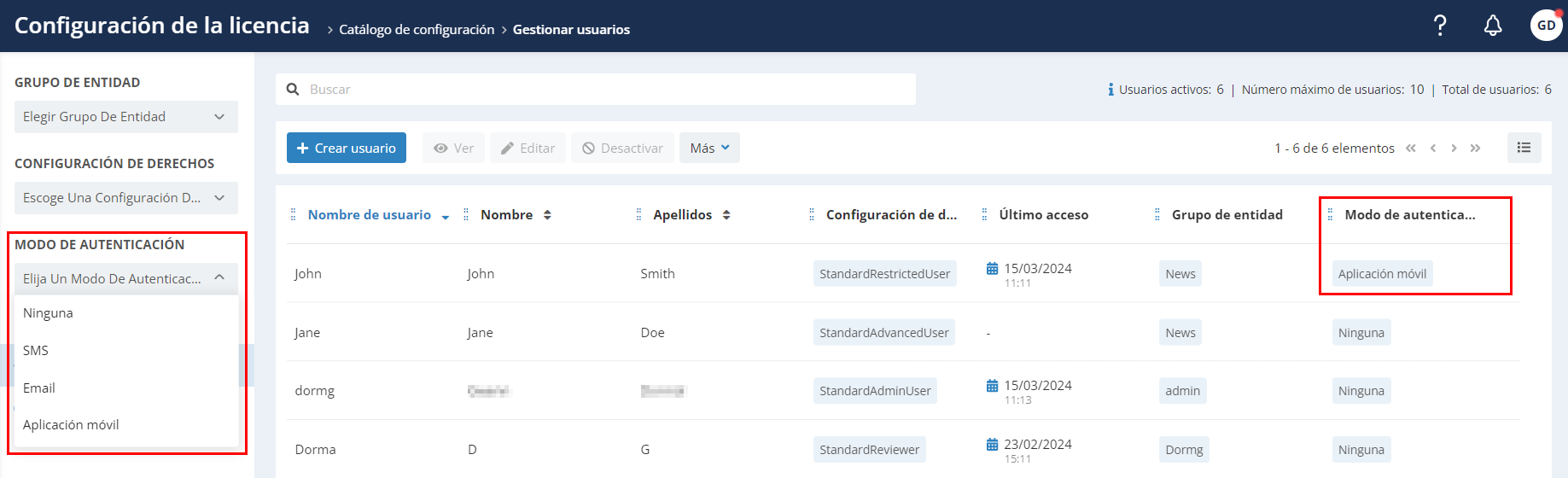

Para facilitar la gestión del 2FA, el administrador tiene visibilidad del tipo de 2FA habilitado para cada usuario.

En la configuración de la licencia, el administrador tiene acceso a esta información aplicando el filtro "modo de autenticación" en las columnas o seleccionándolo en el menú desplegable que se encuentra a la izquierda de la pantalla.

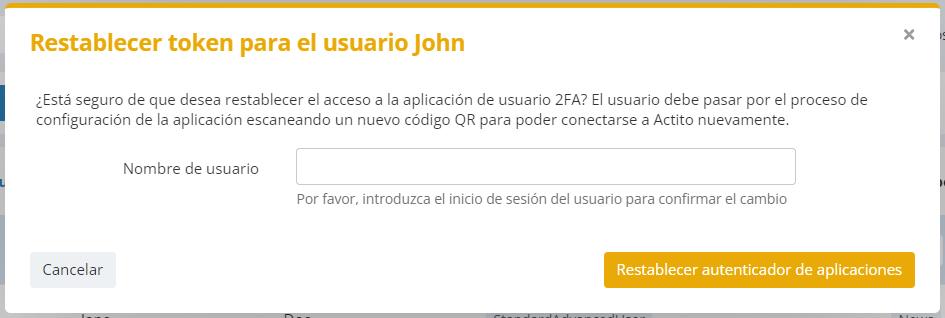

El administrador tiene la capacidad de restablecer el token de un usuario. Esto puede ser útil en las siguientes situaciones: pérdida de un teléfono móvil, eliminación del token,...

Para hacer esto, deberá acceder a la página de Configuración de Licencia < Más < Restablecer Token. Esta funcionalidad solo está disponible para usuarios que utilizan la aplicación de autenticación de dos factores (2FA).

A continuación, se abrirá otra página solicitando la confirmación del inicio de sesión del usuario en cuestión.

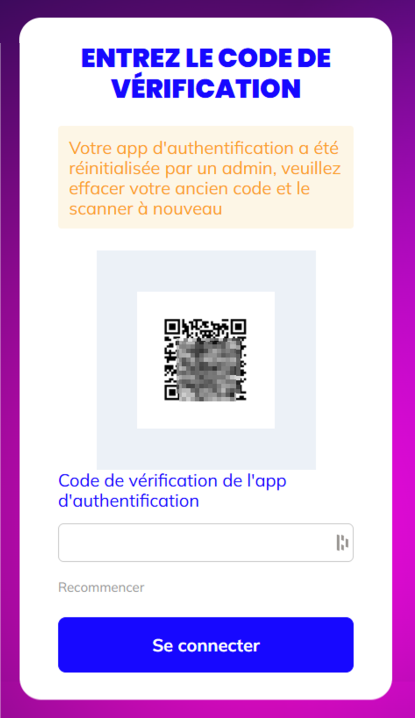

Desde la perspectiva del usuario, se debe escanear un nuevo código QR en el momento de la autenticación:

Jerarquía de los modos de autenticación

Dependiendo del modo de autenticación seleccionado por el administrador de la licencia, los usuarios podrán elegir otro modo de autenticación. Sin embargo, no podrán seleccionar un modo que sea menos seguro que el predeterminado.

Aquí está la clasificación en orden ascendente de seguridad para los modos de autenticación en Actito:

-

Básica

-

2FA por correo electrónico

-

2FA por SMS

-

2FA con aplicación móvil

Aquí están los casos prácticos:

-

Si el administrador deja el modo de autenticación como básica para la licencia, entonces el usuario puede elegir un modo de autenticación más seguro o igual (básica, 2FA por correo electrónico, SMS o aplicación móvil).

-

Si el administrador configura el modo de autenticación con 2FA por correo electrónico para la licencia, entonces el usuario puede elegir un modo de autenticación más seguro o igual (2FA por correo electrónico, SMS o aplicación móvil), pero no puede volver a un modo de autenticación menos seguro (básica).

-

Si el Administrador configura el modo de autenticación con 2FA por SMS para la licencia, entonces el usuario podrá elegir un modo de autenticación más seguro o igual (2FA por SMS o aplicación móvil), pero no podrá volver a un modo de autenticación menos seguro (básica o 2FA por correo electrónico).

-

Si el Administrador configura el modo de autenticación con 2FA por aplicación móvil para la licencia, entonces el usuario solo podrá elegir el mismo modo de autenticación (ya que es el modo más seguro), pero no podrá volver a un modo de autenticación menos seguro (básica, 2FA por correo electrónico o SMS).

Iniciar sesión

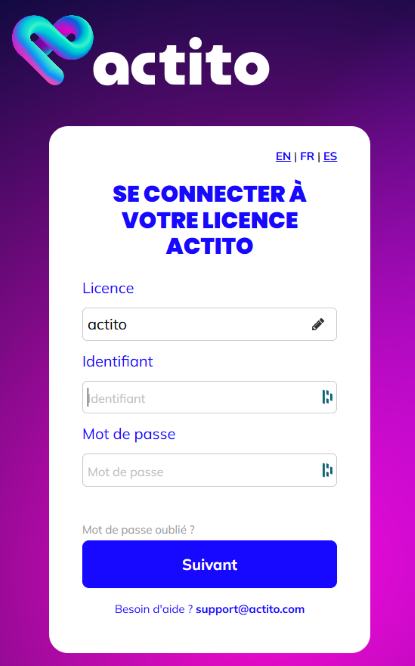

Para iniciar sesión en su licencia después de activar el "2FA", su autenticación se realizará en 2 pasos.

El primero sigue siendo igual a la autenticación de un solo factor. Debe proporcionar:

-

El nombre de la licencia

-

Su identificador (nombre de usuario)

-

Su contraseña (que sigue vinculada a su dirección de correo electrónico)

Si la combinación de identificador y contraseña es correcta, se le enviará un código por correo electrónico, SMS o en la aplicación móvil, y será redirigido a una segunda pantalla (donde se le recordará el modo de 2FA asociado a su cuenta).

Ingrese el código para acceder a la licencia.

Si hay un error en el código, volverá a la primera pantalla y deberá proporcionar su contraseña nuevamente.

El envío del código también puede servir como una alerta si alguien ha obtenido su contraseña e intenta iniciar sesión en su cuenta.

Si recibes un SMS o un correo electrónico y no has intentado iniciar sesión, ponte en contacto con security@actito.com.

Validez del código

Una vez enviado, el código es válido durante 5 minutos o hasta la próxima solicitud (en cuyo caso solo el nuevo código es válido).

Es posible solicitar el reenvío del código (una vez por minuto), siempre y cuando se vuelva a introducir la contraseña.

La introducción de varios códigos incorrectos consecutivos bloqueará temporalmente la cuenta de usuario.

Desactivado

El modo "Desactivado" significa que el acceso a través de la página de inicio de sesión estándar ya no es posible.

Puedes seleccionarlo solo si se ha activado y configurado el inicio de sesión único (SSO) en tu licencia. De lo contrario, la opción aparecerá en gris.

Para aprender cómo activar el SSO, consulta la siguiente sección.

Configuración avanzada de inicio de sesión SSO

Para acceder a la sección de "Configuración avanzada de inicio de sesión SSO", activa la opción de "Parámetros avanzados".

El SSO es una función de pago. Aparecerá en gris antes de su activación.

Si deseas utilizar el SSO, ponte en contacto con tu administrador de cuenta.

¿Qué es el SSO?

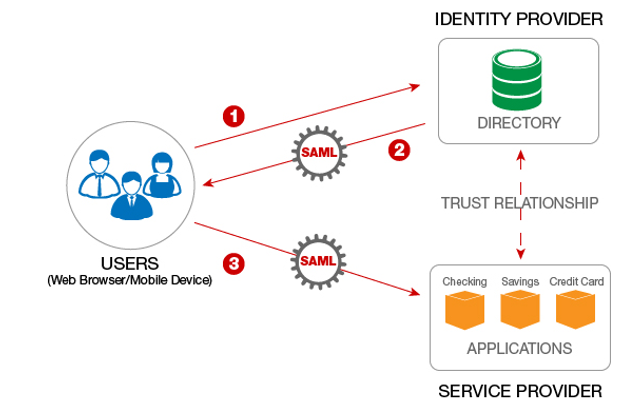

La autenticación única, o Single Sign-On (SSO), es un proceso de autenticación que permite a un usuario iniciar sesión con un solo ID y contraseña en varios sistemas de software conectados, aunque sean independientes.

Actito solo admite el protocolo SAML 2.0 y Actito es un Proveedor de Servicio SAML (o SP por sus siglas en inglés, Service Provider), lo que significa que la autenticación se realiza fuera de Actito, en su lado. Luego, cuando un usuario intenta acceder a Actito, Actito consultará a su Proveedor de Identidad SAML (o IDP por sus siglas en inglés, Identity Provider) para obtener la información de seguridad relacionada con el usuario y permitirle la conexión. Tanto el proveedor de servicio como el proveedor de identidad deben reconocerse y confiar mutuamente, lo que implica que se requieren configuraciones técnicas en ambos lados.

Requisitos previos

Antes de comenzar la configuración de SSO, asegúrate de que tu proveedor de identidad (IDP) sea compatible con nuestra implementación de SSO. Debes confirmar lo siguiente con tu operador técnico:

-

Tu proveedor de identidad (IDP) es compatible con SAML 2.0

-

El mapeo entre los usuarios del IDP y los usuarios de Actito se puede realizar en función de la dirección de correo electrónico de los usuarios

-

El IDP puede proporcionar la dirección de correo electrónico de los usuarios en sus afirmaciones.

Configurar acceso SSO

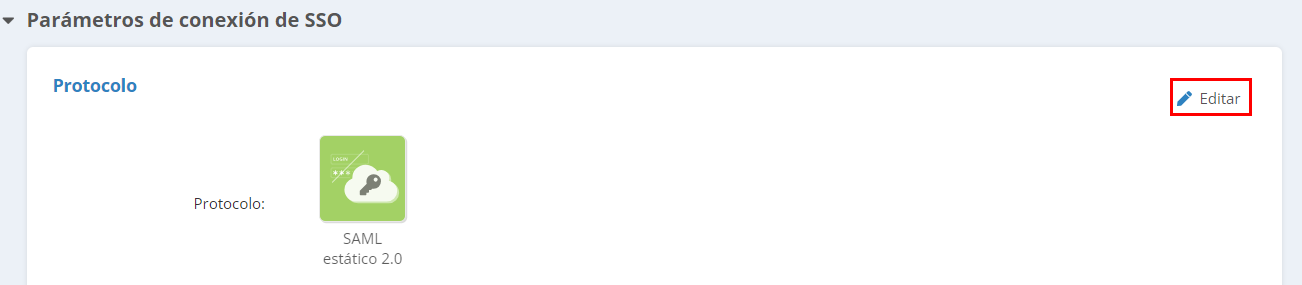

Haz clic en "Editar" en la esquina superior derecha para empezar a configurar los ajustes de SSO.

Solo se puede editar una sección a la vez. Cierra el modo de edición de la "Página de inicio de sesión" antes de editar los ajustes de SSO.

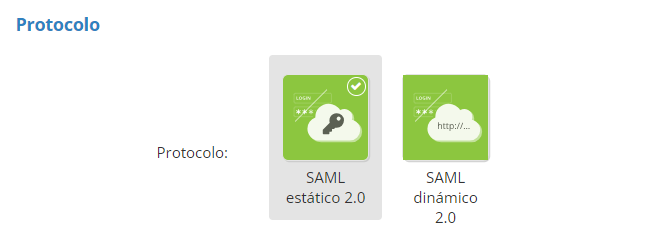

Protocolo

El único protocolo compatible con Actito es SAML 2.0. La diferencia radica en si los metadatos del IDP se proporcionan de forma estática o dinámica.

Para completar la configuración, los metadatos de tu IDP deben estar disponibles para ser vinculados con los metadatos de Actito.

Hay varias posibilidades para esto:

-

SAML 2.0 estático: Los metadatos del IDP deben completarse manualmente o cargarse desde un archivo XML. Si los metadatos cambian en tu lado, deberán actualizarse manualmente en Actito.

-

SAML 2.0 dinámico: Los metadatos del IDP deben estar disponibles en una URL pública. Si los metadatos cambian en tu lado, cualquier actualización se reflejará a través de la URL.

La información requerida para la siguiente sección depende del protocolo.

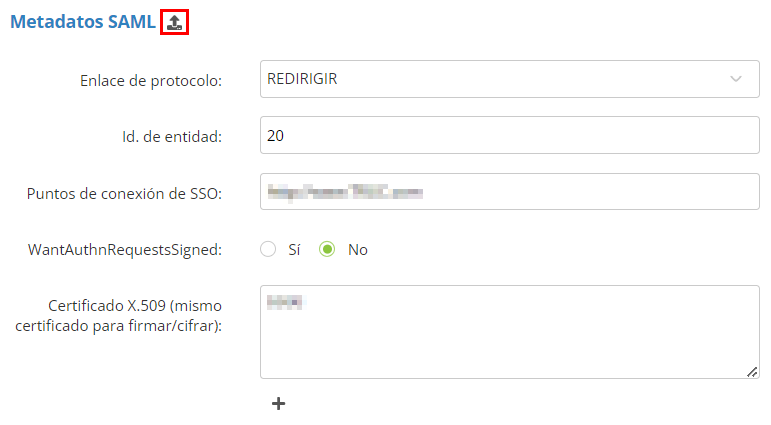

Metadatos SAML (Estáticos)

El método más común para proporcionar los metadatos del IDP es cargando un archivo XML.

Esto se puede hacer haciendo clic en el icono junto al encabezado de la sección. Esto te permitirá cargar un archivo desde tu computadora para completar automáticamente los parámetros requeridos.

Por otro lado, también puedes completar los parámetros manualmente:

-

Protocolo de enlace: este es el mismo utilizado para las comunicaciones entre el SP y el IDP, incluyendo las solicitudes de autenticación. Puede ser REDIRECT (GET) o POST.

-

EntityId: el ID de la entidad es el nombre único e inmutable para una entidad SAML. Aunque no necesariamente debe ser una ubicación web, generalmente debe ser una URL absoluta que comienza con 'https://'.

-

Puntos de inicio de sesión único (SSO endpoints): esta es la URL de la implementación SAML 2.0 que recibe las solicitudes de autenticación para procesar. Debe ser una URL válida que comienza con 'http://' o 'https://' (se recomienda https).

-

WantAuthnRequestsSigned: esto especifica si su IDP (su aplicación) requiere que las solicitudes de autenticación del SP (Actito) estén firmadas (Sí) o no (No).

-

Certificado X.509 (mismo certificado para firmar/encryptar): este es el certificado utilizado por el IDP para firmar las afirmaciones SAML, para que el SP pueda validar su autenticidad. Se pueden agregar varios certificados. El mismo certificado se utilizará para la firma y el cifrado.

Metadatos SAML (Dinámicos)

La mayoría de la información se proporciona a través de la URL pública de los metadatos, lo que implica que cualquier actualización en la configuración SSO se aplicará de inmediato cuando los metadatos se actualicen en la URL.

Debes proporcionar la siguiente información:

-

Protocolo de enlace: este es el mismo utilizado para las comunicaciones entre el SP y el IDP, incluyendo las solicitudes de autenticación. Puede ser REDIRECT (GET) o POST.

-

EntityId: El ID de la entidad es el nombre único e inmutable para una entidad SAML. Aunque no necesariamente debe ser una ubicación web, generalmente debe ser una URL absoluta que comienza con 'https://'.

-

URL de metadatos: La URL pública que contiene los metadatos de su IDP.

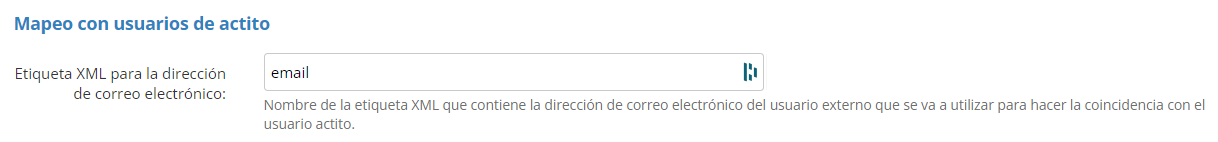

Mapeo con usuarios de Actito

La última sección es común para los protocolos estáticos y dinámicos.

Se utiliza para proporcionar la etiqueta XML correspondiente para la dirección de correo electrónico de los usuarios en la configuración del IDP. Se utilizará para hacer coincidir al usuario conectado externamente a través de SSO con el usuario de Actito.

La clave de coincidencia debe ser la dirección de correo electrónico.

Un usuario debe ser creado en la licencia de Actito por el administrador. De lo contrario, no habrá coincidencia con la dirección de correo electrónico y SSO no funcionará.

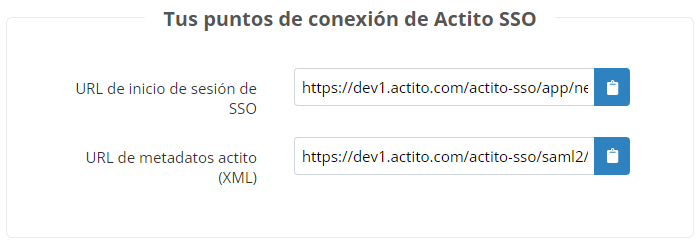

Sus URLs de Actito para SSO

Después de guardar la configuración de SSO, saldrá del modo de edición y verá un resumen de su información, así como la información proporcionada por Actito para iniciar sesión a través de SSO.

Esto incluye:

- URL de inicio de sesión de SSO: La URL que utilizará para iniciar sesión en Actito después de iniciar sesión en su plataforma de IDP.

Siempre tendrá la siguiente estructura: https://{actitoHost>}/actito-sso/app/{licenseName}

- URL de metadatos de Actito (XML): Metadatos de Actito como SP (en formato XML), para proporcionar a su IDP.

Siempre tendrá la siguiente estructura: https://{actitoHost}/actito-sso/saml2/service-provider-metadata/{licenceName}

Las variables en las URLs son:

-

actitoHost: Depende del entorno de la licencia (www.actito.be, www1.actito.com, o www3.actito.com), el mismo dominio que la plataforma del usuario.

-

licenceName : El nombre de la licencia a configurar.

Solo se puede utilizar un IDP por licencia.

Una vez configurado SSO, puede optar por deshabilitar completamente la página de inicio de sesión de su licencia y permitir solo conexiones a través de SSO (ver la opción "Disabled" arriba).